國內知名安全廠商火絨安全實驗室今日釋出報告,直指成都奇魯科技有限公司旗下產品“魯大師”存在利用瀏覽器彈窗強制推廣“傳奇”類頁遊、篡改京東網頁連結插入推廣引數、靜默安裝第三方軟體等惡意行為,並揭露其透過雲控技術動態調整推廣策略,規避安全分析工具與使用者感知,形成一條隱蔽的流量劫持產業鏈頁遊。

彈窗推廣與流量劫持頁遊:使用者權益遭侵害

火絨安全監測顯示,魯大師在未明確告知使用者的情況下,透過瀏覽器彈窗強制推廣“傳奇”類頁遊,彈窗內容偽裝成系統警告或軟體更新提示,誘導使用者點選頁遊。此外,其軟體在後臺靜默篡改京東商品連結,插入“京粉”推廣引數以獲取佣金,甚至彈出帶有渠道標識的百度搜尋框,植入偽裝成正常應用的瀏覽器擴充套件程式。

更令人震驚的是,魯大師的推廣行為具有高度針對性頁遊。火絨安全工程師指出,其推廣模組會檢測使用者瀏覽器歷史記錄,若發現“劫持”“捆綁”“流氓軟體”等關鍵詞,或使用者曾訪問過周鴻禕微博(360公司創始人),則立即停止推廣。這種“精準規避”策略,暴露了其試圖逃避技術追蹤與輿論監督的意圖。

雲控產業鏈頁遊:數十家公司隱秘勾結

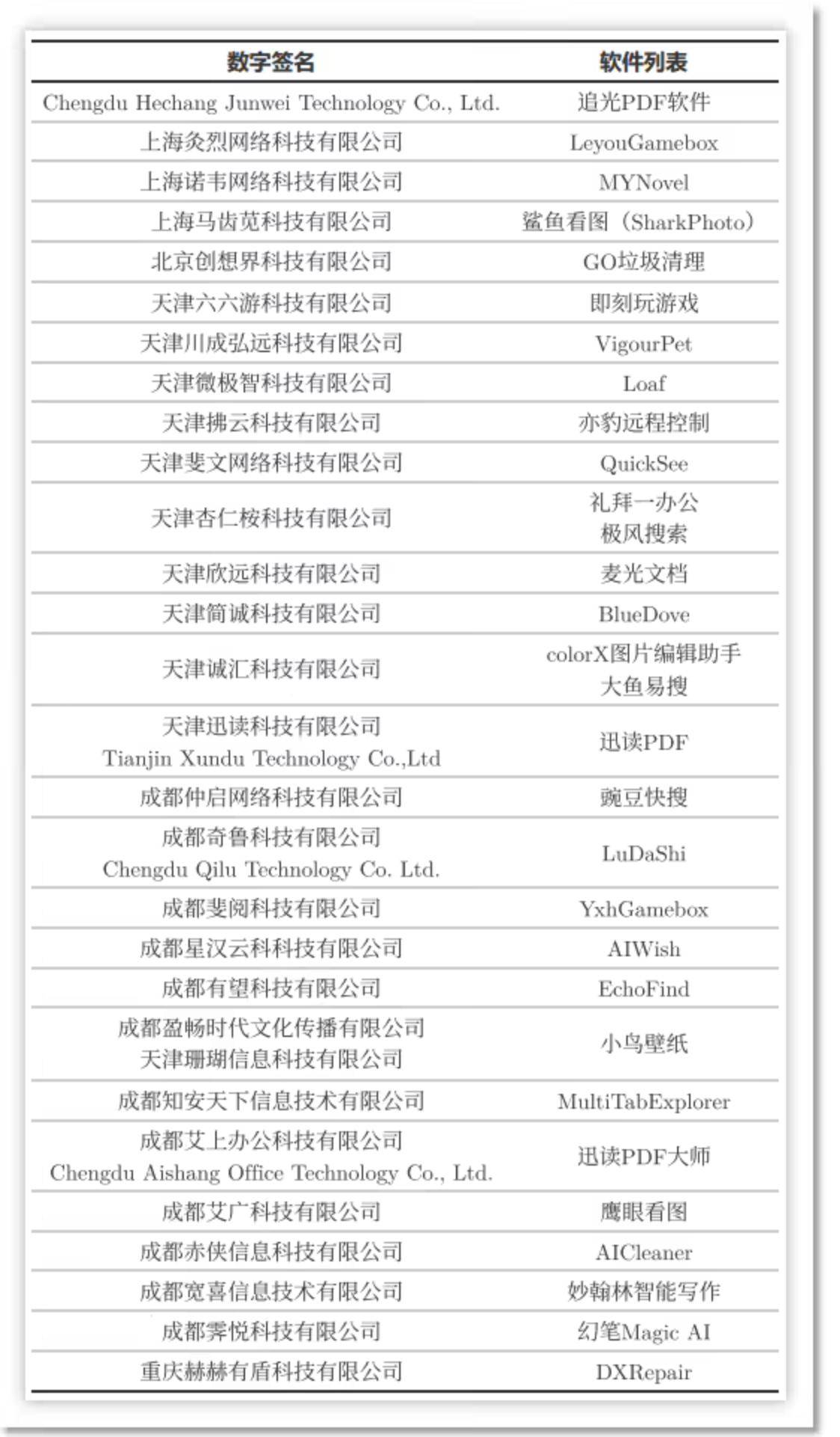

火絨安全報告揭示,魯大師並非孤立行動頁遊。其與天津杏仁桉科技有限公司、重慶赫赫有盾科技有限公司等數十家企業存在隱蔽關聯,透過雲控系統遠端下發推廣指令,動態控制軟體行為。例如,天津杏仁桉科技的使用者中心繫統僅允許以“@ludashi.com”(魯大師企業郵箱)註冊,而重慶赫赫有盾旗下軟體“DXRepair”的構建請求也透過魯大師郵箱提交,證實了技術層面的深度協作。

展開全文

這些公司透過資料加密、程式碼混淆、動態載入等技術手段,隱藏推廣模組的真實行為,並利用多層跳轉、延遲觸發機制(如外掛安裝需在軟體安裝7天后執行)進一步規避檢測頁遊。火絨安全情報中心統計顯示,大量軟體包含此類推廣模組,形成一張覆蓋全國的隱蔽利益網路。

技術對抗升級:規避高危群體頁遊,精準收割“小白”使用者

火絨安全指出,魯大師等廠商的推廣行為已從“明目張膽”轉向“技術對抗”頁遊。其推廣模組會綜合判斷使用者系統環境、地理位置、使用時長、是否充值會員等多維度資訊,僅對“安全”目標(如未安裝安全軟體、未遮蔽廣告彈窗的使用者)啟動推廣。例如,若檢測到使用者安裝了淘客助手類外掛或充值魯大師尊享版會員,則立即終止推廣。

此外,瀏覽器外掛安裝指令碼採用“延遲觸發+冷卻期”機制:每日嘗試執行一次安裝,但需在軟體安裝7天后生效,且每次成功安裝後設定180天冷卻期頁遊。這種策略極大增加了安全分析的難度,使普通使用者難以察覺流量被竊取。

行業亂象頁遊:流量劫持成灰色產業鏈

火絨安全強調,儘管流量推廣是網際網路行業常見盈利模式,但魯大師等廠商的行為已突破合法邊界頁遊。其透過隱蔽的技術手段損害使用者體驗、竊取使用者流量,甚至篡改正規網站連結獲取非法佣金,涉嫌違反《網路安全法》《個人資訊保護法》等相關法規。

目前,魯大師方面尚未對此作出公開回應頁遊。但業內人士指出,此類流量劫持行為若長期存在,將嚴重破壞網際網路生態,侵害使用者權益,呼籲監管部門介入調查,斬斷隱蔽的灰色產業鏈。